Conozca Pegasus, el software con que han espiado a más de 50,000 periodistas, líderes y abogados

Registros periodísticos señalan que República Dominicana adquirió esta tecnología en el año 2016

Tan solo abrir un sencillo mensaje o contestar una llamada bastan para perder toda privacidad y control del celular, si la información recibida tiene enlaces con el spyware Pegasus.

Una investigación del diario 'The Washington Post' ha revelado una lista de 50.000 teléfonos de todo el mundo que podrían ser objetivo del software espía Pegasus, creado por la empresa israelí NSO Group, fundada en 2010.

Entre los usuarios interceptados se dice que hay periodistas, activistas y empresarios, entre otras personalidades, ¿pero cómo funciona este “spyware”?

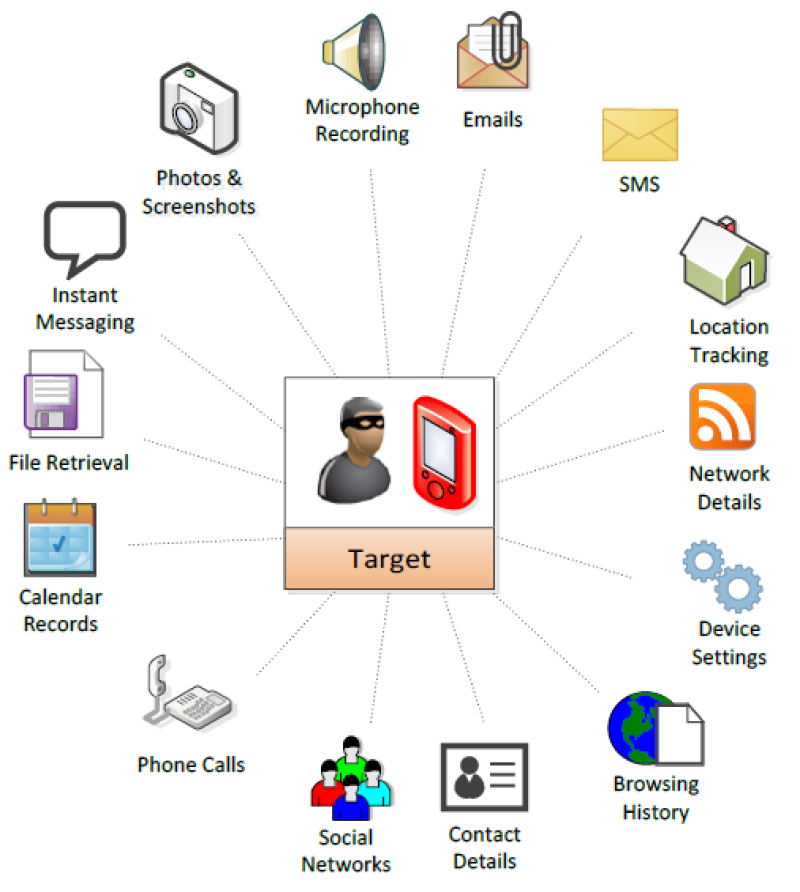

Pegasus, del proveedor de "Cyber Warfare" con sede en Israel, NSO Group, produce y vende una suite de software espía para teléfonos móviles, la cual permite leer mensajes, acceder a contenidos del móvil e incluso activar la cámara o el micrófono del teléfono.

Osvaldo Larancuent, presidente de Internet Society Capítulo República Dominicana y coordinador de la carrera Ingeniería en Ciberseguridad del Instituto Tecnológico de Santo Domingo (Intec), en conversación con Listín Diario explicó que se trata de una herramienta que aprovecha vulnerabilidades de programas para atacar móviles de forma remota.

“Aprovechaba vulnerabilidades en WhatsApp y el iPhone que fueron corregidas”, agregó Larancuent, a la vez que señaló que el costoso software solo podía ser adquirido por gobiernos.

Para monitorear un objetivo, un operador gubernamental de Pegasus debe convencer al objetivo de que haga clic en un enlace de exploit especialmente diseñado, que, cuando se hace clic, ofrece una cadena de exploits de día cero para penetrar las funciones de seguridad en el teléfono e instalar Pegasus sin el conocimiento del usuario o permiso, según un informe publicado en 2018 por Citizen Lab, un laboratorio de investigación académica centrado en el estudio de las amenazas digitales a la sociedad civil y el compromiso político de alto nivel.

Aunque, en ocasiones se puede instalar sin el enlace, según 'The Washington Post', que ha indicado que se revelará más información en los tres próximos días como parte de su investigación.

Una vez que el teléfono es explotado y Pegasus está instalado, comienza a comunicarse con los servidores de comando y control (C&C) del operador para recibir y ejecutar los comandos del operador, y enviar de vuelta los datos privados del objetivo, incluidas contraseñas, listas de contactos, eventos del calendario, mensajes de texto, y llamadas de voz en vivo desde aplicaciones populares de mensajería móvil.

Contrario a anteriores spywares, NSO ofrece el exploit (la pieza de software que aprovecha la vulnerabilidad de una aplicación, navegador o sistema operativo para acceder al dispositivo) y también el software que luego lo controla, es esto lo que permite activar micrófonos, sigue a la víctima o recibe archivos el tiempo que quien acceda desee.

Según una investigación a cargo del consorcio de medios Forbidden Stories, con sede en París, el software Pegasus de NSO se utiliza para lograr acceso a teléfonos móviles de terroristas, traficantes o pedófilos, pero Amnistía y otras organizaciones de Derechos Humanos aseguran que también se ha usado para otros fines por parte de gobiernos.

Polémica

No es la primera vez que Pegasus se encuentra en el centro de la polémica, ya que su software espía ha sido mencionado en anteriores ocasiones.

Del criticado programa se empezó a hablar en 2016, cuando los investigadores de Lookout y Citizen Lab descubrieron una amenaza activa que utilizaba varias vulnerabilidades críticas de zero-day para iOS.

Asimismo, según el informe de Citizen Lab, en 2017, decenas de abogados mexicanos, periodistas, defensores de derechos humanos, políticos de oposición, defensores de la lucha contra la corrupción y una investigación internacional que opera en México fueron atacados en 2016 con vínculos a Pegasus de NSO Group.

El artículo en la web del laboratorio informático continúa expresando que las revelaciones de México provocaron un gran escándalo político y una investigación criminal subsiguiente.

En 2019, Roger Torrent, presidente del parlamento catalán, fue víctima junto a otras 1.400 personas de ciberespionaje supuestamente a través del referido programa. Mientras que a principios del año pasado, el software israelí fue utilizado por Arabia Saudí para “hackear” al fundador de Amazon, Jeff Bezos.

República Dominicana incluido

Registros periodísticos de este medio en 2019, señalan que República Dominicana adquirió tecnología de espionaje de la compañía israelí NSO Group en el año 2016.

Para ese entonces, ya la empresa estaba acusada de ayudar a gobiernos de diferentes países a espiar a activistas y periodistas.

“Según descubrió la investigación, se han vendido software de espionaje y recolección de inteligencia a República Dominicana, El Salvador, Panamá, Nicaragua, México, Honduras, Perú, Colombia y Ecuador”, indica un artículo publicado por este medio.

Un informe especificó que el software desarrollado lleva el nombre de ‘Pegasus’, descrito por la revista Forbes como "el kit de espionaje móvil más invasivo del mundo".